在當今高度互聯(lián)的數(shù)字世界中,網(wǎng)絡(luò)安全已成為信息社會的基石。網(wǎng)絡(luò)安全技術(shù)體系龐大而復(fù)雜,其中,端口掃描技術(shù)作為一項基礎(chǔ)且關(guān)鍵的技術(shù),在保障網(wǎng)絡(luò)服務(wù)安全、發(fā)現(xiàn)潛在威脅方面扮演著不可或缺的角色。它不僅被安全工程師用于評估網(wǎng)絡(luò)防御態(tài)勢,也常被潛在的攻擊者作為信息收集的起點。因此,深入理解端口掃描技術(shù)及其在網(wǎng)絡(luò)技術(shù)服務(wù)中的正確應(yīng)用,對于構(gòu)建健壯的網(wǎng)絡(luò)環(huán)境至關(guān)重要。

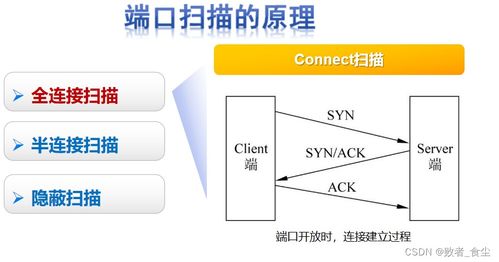

一、端口掃描技術(shù):網(wǎng)絡(luò)世界的“敲門磚”

端口,是計算機網(wǎng)絡(luò)中設(shè)備與外界通信的端點,可以形象地理解為計算機上的“門”。每扇“門”(端口)背后,可能運行著不同的網(wǎng)絡(luò)服務(wù),如Web服務(wù)(80/443端口)、文件傳輸服務(wù)(21端口)、遠程登錄服務(wù)(22端口)等。端口掃描技術(shù),就是通過向目標主機的特定或一系列端口發(fā)送探測數(shù)據(jù)包,并根據(jù)其響應(yīng)情況(開放、關(guān)閉或被過濾),來發(fā)現(xiàn)目標主機上活躍的網(wǎng)絡(luò)服務(wù)及潛在安全狀況的技術(shù)。

常見的端口掃描技術(shù)類型包括:

- TCP連接掃描:嘗試與目標端口完成完整的TCP三次握手,是最基礎(chǔ)但易被日志記錄的掃描方式。

- SYN半開掃描:僅發(fā)送SYN包,收到SYN/ACK回應(yīng)即判定端口開放,隨后中斷連接,更具隱蔽性。

- UDP掃描:向目標UDP端口發(fā)送特定數(shù)據(jù)包,根據(jù)響應(yīng)(如ICMP端口不可達)判斷端口狀態(tài)。

- FIN、NULL、Xmas等隱蔽掃描:利用TCP協(xié)議棧對非常規(guī)標志位數(shù)據(jù)包的不同響應(yīng)來推斷端口狀態(tài),旨在規(guī)避防火墻和入侵檢測系統(tǒng)的監(jiān)控。

二、端口掃描在網(wǎng)絡(luò)技術(shù)服務(wù)中的雙重角色

在網(wǎng)絡(luò)技術(shù)服務(wù)的全生命周期中,端口掃描技術(shù)具有防御與攻擊的雙重屬性,其價值取決于使用者的意圖。

1. 作為防御者的“體檢工具”

對于網(wǎng)絡(luò)管理員和安全服務(wù)提供商而言,端口掃描是主動安全運維的核心手段。

- 資產(chǎn)發(fā)現(xiàn)與暴露面管理:定期掃描企業(yè)網(wǎng)絡(luò),可以清晰地繪制出所有在線設(shè)備的“數(shù)字地圖”,識別出哪些端口和服務(wù)對外暴露,從而收斂不必要的攻擊面。這是構(gòu)建縱深防御體系的第一步。

- 漏洞評估與風(fēng)險管理:通過識別開放的端口及服務(wù)版本,安全團隊可以關(guān)聯(lián)已知的漏洞數(shù)據(jù)庫(如CVE),快速定位存在已知高危漏洞的資產(chǎn),為打補丁和修復(fù)工作提供優(yōu)先級指導(dǎo)。

- 安全策略驗證:掃描結(jié)果可以用于驗證防火墻、安全組的訪問控制策略是否按預(yù)期生效,是否存在配置錯誤導(dǎo)致的安全缺口。

- 合規(guī)性檢查:許多行業(yè)安全標準(如等保2.0、PCI DSS)要求對網(wǎng)絡(luò)邊界進行定期的安全評估,端口掃描報告是滿足此類合規(guī)要求的重要證據(jù)。

2. 作為攻擊者的“偵察利器”

在攻擊鏈的初期階段,攻擊者利用端口掃描進行信息搜集,以尋找最薄弱的突破口。

- 踩點與信息收集:攻擊者通過掃描,可以確定目標網(wǎng)絡(luò)的結(jié)構(gòu)、存活主機以及其提供的服務(wù)類型和版本。

- 漏洞利用的前奏:識別出特定版本的有漏洞服務(wù)(如舊版本的Apache、OpenSSH)后,攻擊者便可針對性地發(fā)起利用攻擊。

三、構(gòu)建以端口掃描為基礎(chǔ)的安全服務(wù)體系

專業(yè)的網(wǎng)絡(luò)技術(shù)服務(wù),應(yīng)將端口掃描技術(shù)整合進一套體系化的安全流程中:

- 制度化與授權(quán)掃描:所有內(nèi)部安全掃描必須事先獲得明確授權(quán),并制定嚴格的掃描策略(如頻率、時間、范圍),避免對業(yè)務(wù)系統(tǒng)造成意外影響。

- 自動化與持續(xù)監(jiān)控:將端口掃描工具集成到DevOps/DevSecOps流程中,在系統(tǒng)上線前、變更后進行自動化掃描,實現(xiàn)安全左移。建立持續(xù)的網(wǎng)絡(luò)資產(chǎn)監(jiān)控機制。

- 深度分析與響應(yīng)聯(lián)動:掃描本身不是目的。必須將掃描結(jié)果與威脅情報、漏洞庫、資產(chǎn)重要性標簽進行關(guān)聯(lián)分析,形成風(fēng)險評估報告,并自動或手動觸發(fā)修復(fù)工單,形成“發(fā)現(xiàn)-評估-修復(fù)-驗證”的閉環(huán)。

- 防御對抗與欺騙防御:在理解攻擊者如何使用掃描技術(shù)的基礎(chǔ)上,可以部署蜜罐(Honeypot)或端口欺騙技術(shù),將攻擊者引導(dǎo)至偽裝環(huán)境,消耗其資源并收集其攻擊手法。

###

端口掃描技術(shù)如同一把雙刃劍,其本身并無善惡之分。在負責(zé)任的網(wǎng)絡(luò)技術(shù)服務(wù)框架下,它是保障網(wǎng)絡(luò)健康、主動發(fā)現(xiàn)風(fēng)險的“聽診器”和“探照燈”。對于任何組織而言,只有主動、合規(guī)、智慧地運用這項技術(shù),將其融入日常的安全運營體系,才能變被動防御為主動治理,在復(fù)雜的網(wǎng)絡(luò)攻防對抗中占據(jù)先機,最終為業(yè)務(wù)的發(fā)展提供堅實可靠的安全底座。